ネットの“裏経済白書”が登場 〜 「取引商品」からその現金化手法まで潜入調査

エンタープライズ

その他

注目記事

「裏経済白書」(White Paper 2009 アンダーグラウンドエコノミー)は、「ネットの裏市場はどのように動いているのか」「何を取り引きしているのか」「どのような役割分担がなされているのか」「どのように世界中にネットワークを張りめぐらしやりとりをしているのか」といった疑問に対し、G Dataセキュリティラボが数か月にわたって実際に不法な取引場や犯罪者専用板に潜入調査を行い、それをもとに回答するものとなっている。

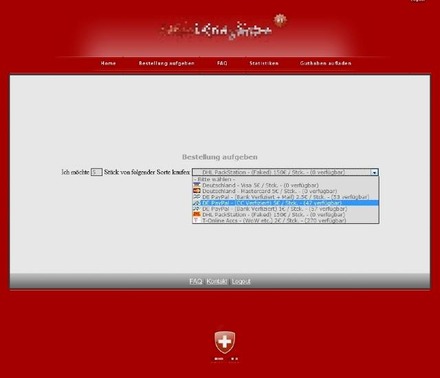

その結果、実際の経済体制と同様に、地下経済もまた、グローバルなネットワークをもち、高度に組織され、きわめて効率のよい販売戦略で働いていることがあきらかになったとのこと。この市場は需要と供給のシンプルなバランスで成り立っており、弱者はたちまちポートフォリオから除外されるという。裏市場で提供される商品やサービスは、コンピュータウイルス、ボットネットレンタル、サイバー攻撃など、きわめて広範囲にわたっている。またそのターゲットは、企業相手だけでなく、競争相手に仕掛けられることもある。人気商品は「DDoS攻撃」「スパムメール送信」「盗まれたクレジットカード情報」など。銀行から金銭を奪うためのハードウェアまでとりそろえられているという。

一方、商品とサービスを提供する者同士の競争は熾烈。当然、価格設定にはかなりの注意が向けられており、、“裏の広告代理店”がバナーを作成・掲示する他、デザインやプログラミング、およびWebホスティングの世話をする場合もある。さらには、初心者でもスムーズに実行できるように「コンサルタントサービス」「フォーラムやFAQ」「ビデオチュートリアル」まで販売されているという。

「裏経済白書」(White Paper 2009 アンダーグラウンドエコノミー)は29ページのPDFファイルとして、G Data公式サイトにて公開中。

【目次】

1 概要: 無邪気なハッカー攻撃からドル箱市場を狙った犯罪へ

2 裏経済の構造

2.1 犯罪者のたまり場とコミュニケーション手段

2.2 盗難クレジットカード情報の販売

2.3 スキャマー

3 取引される物品とサービス

3.1 金になるデータ

3.2 プロキシを利用したトラッキング回避

3.3 コンピュータのボット化

3.4 防弾ホスティング

3.5 収入源となるスパムメール

3.6 DDoS攻撃がサーバをダウンさせるメカニズム

3.7 偽装IDを使ったID隠蔽

3.8 カーディング詐欺

3.9 スキミング詐欺

3.10フィッシング詐欺

3.11ボットネットとその構成

4 現金化

5 結論: サイバー犯罪は更なる増加へ

付録1 裏市場における価格表

付録2 用語集

《冨岡晶》

特集

この記事の写真

/

関連リンク

関連ニュース

-

「Windows 7、セキュリティ不十分」G Dataが各バージョンごとに分析

エンタープライズ -

「サイト管理人がウイルス感染を助長しないTIPS」、G Dataが公開

エンタープライズ -

G DATA、ウイルス対策ソフト最新版「インターネットセキュリティ2010」販売開始

エンタープライズ -

社内PCへの侵入手口とは? G Dataが徹底紹介

エンタープライズ -

G DATA、ウイルス対策ソフト最新版「インターネットセキュリティ2010」9/17発売

エンタープライズ -

G Data、高検出率の法人向けウイルス対策製品「G Data AntiVirus Business」「G Data ClientSecurity Business」発売

エンタープライズ -

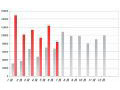

2009年は過去最高、上半期だけで66万の新種マルウェアが発生 〜G Data調べ

エンタープライズ -

「夏休みにネットブックを持ち歩く方へのTIPS」 〜 G Dataがセキュリティの注意を呼びかけ

エンタープライズ -

G Data、ネット犯罪者の一味へ電凸! その白熱のやりとりとは?

エンタープライズ -

出来心で見たアダルトサイトに新種の「PDF」ウイルスが! 〜 G Data調べ

エンタープライズ -

“PC界の豚インフル”「GENOウイルス」とは? 名前の由来から対策までリストアップ

エンタープライズ -

マルウェア増加は景気回復の兆し? 新種マルウェアが昨年比2倍に 〜 G Data調べ

エンタープライズ -

動画サイトは偽物!? 〜 G DATA、「KINO」に現れる偽アラートを警告

エンタープライズ -

動画サイトも危険!? Flash動画のマルウェアに注意 〜 G DATA、2009年上半期ウイルス動向を予測

エンタープライズ -

99.9%ウィルス検出率と高速化を実現——ミニノートにも対応のG DATA新製品

エンタープライズ