攻撃トラフィックの可視化——Security Day 2009

エンタープライズ

その他

注目記事

Security Day 2009の第2セッションでは、「セキュリティの可視化について」というタイトルで、各界の研究者などから監視ツールの可視化やネットワークシステムのモデル化、自動化に関する発表と議論がパネルディスカッション形式で行われた。登壇したのは、中尾康二 (Telecom-ISAC Japan)、金岡晃 (筑波大学大学院)、堀良彰 (九州大学)、井上 大介 (情報通信研究機構)、鹿野恵祐 (JPCERT/CC)の5名だ。

モデレータは中尾氏が担当した。中尾氏はKDDIに所属し、ISOではISMS等のISO/IEC27000シリーズを扱うワーキンググループで標準化を進めるなど、セキュリティ業界では多彩な活動を展開している。まず、この第2セッションは、トラフィックやネットワークシステムの可視化を研究しているプロフェッショナルどうしで、お互いのツールの活用方法や開発の方向性など発表しあい、参加者も含めた情報共有を目的としたいとして、パネラーの発言を促した。

筑波大学の金岡氏は、NSQモデルという5つのレイヤを持った手法を開発し、その発表を行った。専門はネットワークセキュリティと暗号応用であるとし、可視化はネットワークシステムの安全管理のためのモデル化手法の研究の中での副産物として扱っていたものだったそうだ。しかし、モデル化において可視化の重要性や万人に対する説得力、表現力の高さに注目し、その有効性を認識したという。

NSQモデルのレイヤはOSIのレイヤモデルをベースに、物理層、Ethernet(MACアドレス)、IPアドレス、TCP/UDP(ポート番号)、抽象化サービス(DNS、HTTP、SMTPなど)に分けられている。物理層はサーバやスイッチ、ルータなどに相当するが、サーバについてはネットワークインターフェイス単位でモデル化する。それより上のレイヤは実際のハードウェア(サーバ)では、仮想化されていてもサービス単位でモデル化することができる。これらを立体的なノード図で表現し、ネットワークシステムの全体像を把握するというものだ。

各レイヤの各ノードには、ログ情報と、セキュリティに関するインパクト・脆弱性情報などのデータベースと連携されており、障害やインシデントが発生するとその影響範囲の把握が視覚的に把握できる。もちろん、NSQモデル図はセキュリティの検証などにも役立つ。そして、これらのモデル化情報はすべてXMLで管理され、じつは機器の自動構成や設定にも応用できるという。

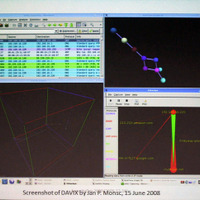

九州大学の堀氏は、トラフィックフローやネットワークの可視化全般について研究しており、さまざまな可視化手法やツールの紹介をした。まず、今日のような情報爆発時代において、人間の知覚を最大限に利用した情報の理解という視点から、可視化の重要性を唱えた。そして、トラフィックやログを単純にグラフプロットするだけなら機械的な作業ででき、それはそれで情報の把握が各段に進むとしながらも、難しいのはその背景にある構造や意味を捉えることだとした。セキュリティ対策であれば、攻撃データを捉えるだけでなく攻撃者の目的や指令を把握できるかどうか、ということが重要となる。

データを作成した意図のようなレベルを可視化することは難しい。そこでポイントとなるのは、データを属性やカテゴライズ(ラベル、名義尺度)によって分類するだけでなく、順序情報(順序尺度)、データ間の差異が持つ意味(間隔尺度)をどのように捉えるかだそうだ。ネットワークにおいては、トラフィックやログのさまざまな視覚化手法やプロットツールが開発されており、そのいくつかを紹介した。

JPCERT/CCの鹿野氏は、同組織が行っているインターネットの定点観測システムの可視化についての発表を行った。JPCERT/CCでは、ISDASと呼ばれるセンサーBOXを利用したトラフィックの定点観測システムを稼働させている。この情報をグラフ化したものを定期的に公開しながら、攻撃や脆弱性などセキュリティインシデントに関する情報が得られた場合は、関係組織や企業などへの連絡、情報提供などを行っている。

ISDASは、横軸が時間で縦軸にポート番号ごとのトラフィック数をグラフにした単純なものだが、新しい視覚化システムと連動した観測システムも稼働させている。TSUBAMEと呼ばれる観測システムだが、こちらはアジア・太平洋地域をメインに海外にもセンサーを設置している。そのため、時間的な要素の他、地域的な要素も同時に把握できるようにする必要があった。地球儀方式のプロットや世界地図方式のプロットなどを検討しているとのことだ。

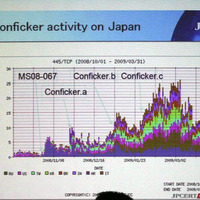

鹿野氏によれば、可視化のメリットは観測者の「気づき」をサポートしてくれることだそうだ。顕著な例として、Confickerによる攻撃が増えたときの注意喚起の発令を挙げた。Confickerはマイクロソフトが公開したMS08-067というTCP445に関する脆弱性を狙ったマルウェアだが、グラフをみると、脆弱性情報が公開された直後に445番ポートへのスキャンが急増している。その後、Conficker.a、b、cと亜種が確認されているタイミングと連動して同ポートへのトラフィックが増えている。ちなみに、脆弱性情報が公開された段階で、その対策やパッチも公開されている。それでも被害が増えるというのは、それだけセキュリティパッチが施されていないという現実を意味する。JPCERTでは、攻撃の増え始めをとらえ、そのつど、注意喚起を行っている。

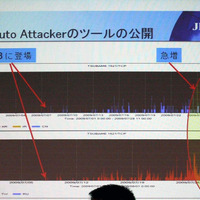

別の例では、Oracleの自動攻撃ツールを発見した事例を紹介した。これも、特定ベンダーしか使わないようなポートへのトラフィックの異常点を確認し、調べてみたら、中国でOracleのそのポートを利用した自動攻撃ツールが配布されていたことを確認したそうだ。

情報通信研究機構の井上氏は、NICTERと呼ばれるトラフィックの可視化システムの研究について発表した。NICTERは、ダークインターネットと呼ばれる使用されていないIPアドレスのトラフィックをリアルタイムで分析、可視化することができる。IPアドレスとポート番号を縦軸・横軸にとった平面を、送信元、送信先として向かい合わせた立方体の中にトラフィックの流れを視覚化する。

情報通信研究機構では、この技術をベースにさまざまな視覚化にも取り組んでおり、立方体での表示の他に世界地図(IPアドレスから国を識別)上に展開したものや、さらにパケットの国が国旗で示されるグラフィックなども紹介した。また、可視化において重要なのは、可視化した情報のさらなるドリルダウンが可能かどうかとした。可視化することで、全体的な状況を把握しやすくなる半面、個別の詳細データは隠ぺいされてしまう。これを補うため、グラフや可視化画面から、特定のログデータやパケットデータへの詳細表示、抽出機能も開発し、取り込んでいるそうだ。

ダークインターネットの観測では、さまざまな攻撃トラフィック(と思われる)監視が可能だが、ダークインターネットのトラフィックのおよそ7割前後はブラジルからのものだということがわかったそうだ。数年前は中国が多かったのだが、現在攻撃トラフィックの大部分はブラジル発となっている。しかし、その攻撃トラフィックへの応答の6割以上が中国に飛んでいるそうだ。

NICTERの技術をライブネットワーク、つまり生きているIPアドレスについて適用した例として、InteropというIT、ネットワーク関連の世界的なイベントでの事例を紹介した。Interopでは、ShowNetと呼ばれる会場全体をつなぐネットワークが構築される。ネットワーク技術やサービスの相互接続を検証するためのイベントでもあるため、バックボーンネットワーク、ゲートウェイ、ブリッジ、スイッチ、ルータ、サーバなど疑似的なインターネット環境を構築するわけだが、このShowNetの監視をNICTERによって行った。

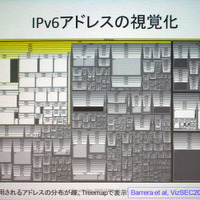

井上氏は、IPv6の可視化にも取り組んでいる。この場合はインフラとしてのIPv6網だけでなく、ホームネットワークのような狭い範囲でも可視化が重要になってくるのではないかとも述べた。

最後に中尾氏が、可視化は気づきをサポートし、膨大の情報量の処理を可能にする直接的な効果だけでなく、管理や設定の自動化にもつながる技術として今後も重要な分野だろうと述べた。さらに、外部へのアピール効果が高いというのも技術者の活動を理解してもらう意味でも無視してはならないとした。

特集

この記事の写真

/

関連リンク

関連ニュース

-

アカマイ、クラウドベースの分散型Webアプリファイアウォールを提供開始

エンタープライズ -

トレンドマイクロ、最新セキュリティ情報を「Twitter」でつぶやき

エンタープライズ -

マカフィー、来年もっとも注意すべき「12のオンライン詐欺」を発表

エンタープライズ -

米Symantec、Amazon EC2を通してセキュリティ/ストレージ管理を提供

エンタープライズ -

【SaaS World 2009 Vol.3】クラウド対応のセキュリティソリューション——トレンドマイクロ

エンタープライズ -

NTT Com、OCNホスティングサービスで「メール監査アーカイブサービス」を提供開始

エンタープライズ -

【宙博2009 Vol.4】六本木ヒルズはハイテクじゃない!? スマートシティがCO2削減の鍵

エンタープライズ -

ワーム“Conficker”が記録的な増加、いまだ猛威振るう 〜 エフセキュア、2009年を総括

エンタープライズ -

「Yahoo!ツールバー」最新バージョン7.3、セキュリティ対策機能を強化

エンタープライズ -

コネクトワン、Flash技術応用の仮想シンクライアント「ConnectONE SecureFlash」提供開始

エンタープライズ -

日本HPとNRI、OpenID活用の企業向けID連携ソリューションを発売

エンタープライズ -

NEC、暗号化技術を使わない「Obbligato II/セキュリティソリューション スタートパック」発表

エンタープライズ -

ソニー、USB接続の指静脈認証ユニット「FVA-U1」

IT・デジタル -

ATMアジアNo.1の実績を活かしグローバル展開を本格化──OKI川崎社長基調講演

エンタープライズ