「一太郎」に、任意コードが実行される脆弱性 ~ Web経由ではファイルを開かなくても被害に

エンタープライズ

セキュリティ

注目記事

-

10G光回線導入レポ

-

あたかも初代「一太郎」を利用してる雰囲気を味わえるスクリーンセーバー

-

みwなwぎwっwてwきwたwww! ATOK×ニコ動が共同プロモ開始 〜 試用版提供、ATOKたんイラスト募集など

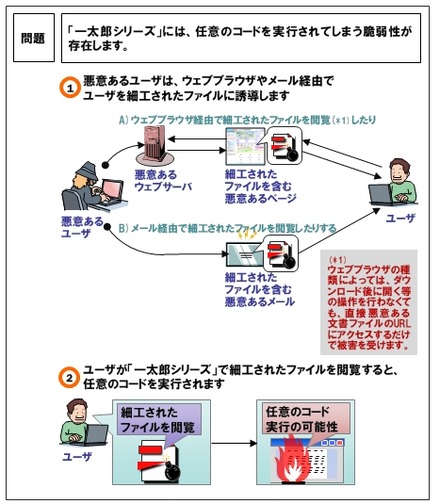

この脆弱性は、「一太郎シリーズ」(一太郎 2006~2010)の利用者が、細工された文書ファイルを閲覧した場合に、任意のコードが実行されてしまうというもの。 とくに「一太郎シリーズ」の利用者が、Webブラウザやメール経由で細工された文書ファイルを閲覧した場合に、Webブラウザの種類や設定によっては、ダウンロード後に開く等の操作を行わなくても、悪意あるURLにアクセスするだけで被害を受けてしまう可能性があるという。悪用されると、不正プログラムのインストール、データの変更や削除など、システム管理者の権限でコンピュータを任意に操作され、コンピュータが悪意あるユーザーによって制御される可能性があるとのこと。

ジャストシステムのセキュリティ情報によれば、該当製品のフォント情報の処理部分に脆弱性が存在しているとのこと。ジャストシステムではアップデートモジュールを公開しており、最新版の対策済みバージョンに更新することで回避できる。なお同社では、これらアップデートモジュールの導入にかかわらず、身に覚えのない電子メールに添付されている一太郎文書ファイル、並びに、信頼性が保証されていないWebサイトなどにある、出所の不明な一太郎文書ファイルを開かないよう、注意を呼びかけている。

《冨岡晶》

特集

この記事の写真

/