日立、P2Pソフト利用をリアルタイム検知できる技術を開発 ~ WinnyからPDまで7種に対応

エンタープライズ

セキュリティ

注目記事

-

10G光回線導入レポ

-

NEC、P2Pへの漏洩ファイルを特定・流通防止する技術を開発 〜 派生ファイルも特定

-

会社にPCを持ち込みファイル交換三昧、男性を逮捕 ~ 「Share」「PD」など4ソフトをフル活用

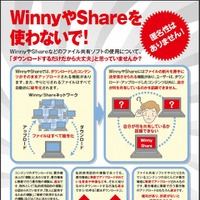

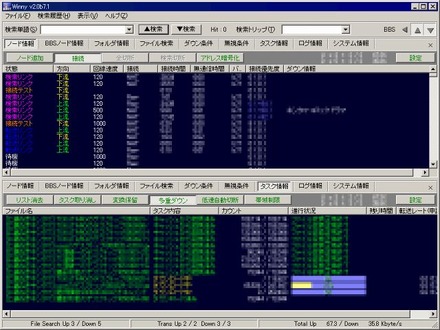

このソフトウェアは、これまで検知できなかったブロードバンド上に占めるP2Pソフトのトラヒックが把握できるもの。P2Pソフトは、トラヒックを隠ぺいするために暗号化されている場合が多く、従来の侵入検知システム(IDS)で主に採用されている、パターンマッチング方式では、そのトラヒックの有無を特定することが困難だった。また検知可能な帯域幅と検知精度は相反するため、通信パケットの復号処理など、解析に多くの処理を要するP2Pソフトのトラヒックは、ブロードバンド上での検知が課題とされてきた。

日立の新技術では、ブロードバンド上で、Winny、Winnyp、PerfectDarkなど、国内における利用者の90%以上をカバーするという7種類のP2Pソフト(Winny、Winnyp、Perfect Dark、Bit torrent、LimeWire、WinMX、Share)のトラヒックを平均99.78%の高精度で検知することが可能。

P2Pソフトによるトラヒックの多くは、TCP(Transmission Control Protocol)コネクションにおける最初の1パケットに検知すべき特徴を含んでいることに着目。すべてのパケットを検査するのではなく、最初の1パケットを抽出する「ファースト・パケット・パスフィルタ技術」を開発した。また検知精度向上のため、P2Pソフトのトラヒックを高精度に検知するディープ・パケット・インスペクション(DPI)方式を採用、暗号化されたトラヒックでも、暗号モジュールにより確実に検知するという。さらに検知処理手順を、複雑なプログラミングを用いずに、テキスト形式のスクリプトとして実行することで、7種類のP2Pソフトを1つのソフトで検知し、新たなP2Pソフトの検知にも柔軟に対応可能とした。

開発したソフトウェアについては、通信研究機構(NICT)北陸リサーチセンターの運用するインターネットシミュレータ「StarBED」において実証実験を実施。ブロードバンド上で7種類のP2Pソフトのトラヒックを平均99.78%の高精度で検知することが確認された。

《冨岡晶》

特集

この記事の写真

/