Gumblar改ざんが疑われる法人サイトは国内200超!その具体的リストを公開…G Data調べ

エンタープライズ

セキュリティ

注目記事

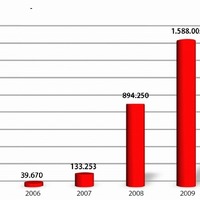

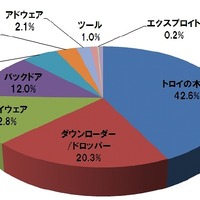

それによると2010年上半期は、マルウェア数は上昇し、過去最高のペースで増加した。トロイの木馬系、特にスパイウェアの伸びが目立ったという。偽ウイルス対策ソフトの増加も目立ったが、アドウェアは減少傾向に転じた。

特別編「日本におけるガンブラー攻撃」では、パソコン通販サイトの「GENO(ジェノ)」が感染したことを契機に大流行した「Gumblar」(ガンブラー)の発生経緯、動向、対策、そして改ざん被害に遭った法人サイト一覧が掲載されている。

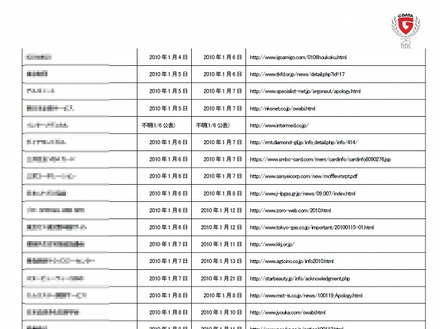

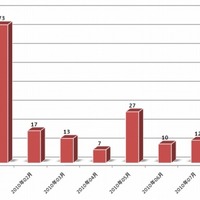

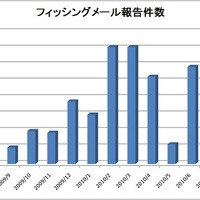

Gumblarは2009年4月頃より発生、夏にはいったん沈静化したが、2009年末より2010年上半期にかけて、以前と類似したような被害が、次々と、しかも、より大規模に発生しはじめた。特に深刻だったのは、中小企業のみならず、JR東日本やハウス食品、ホンダ、ローソン、モロゾフ、東京大学、JEITA、上智大学、と言ったような大企業のサイトや知名度のある法人や大学も、被害に遭ったことだった。G Dataが収集したところ、改ざん報告をインターネットで公式に発表したサイト数は、2009年12月~2010年8月の9か月間では合計209件。1月をピークにして(73件)、次第に減少し、一度5月で少し増加しますが(15件)、その後は再び低下した。しかしあいかわらずその脅威は消え去っておらず、形を変えた再流行もあり得るという。

さらに資料巻末には、具体的な改ざん被害者企業名、改ざん期間、サイトURLが一覧として掲載されている。その数200社超だが、企業自身が公表したものをベースとしているため、実際はもっと多数の企業が被害に遭っていると考えられる。あらためて見ると、その被害の深刻さに圧倒される。また「えっ、ここ普段使っていたけど知らなかった」というような、意外な企業サイトが多数含まれているのも驚きだろう。なお原因が必ずしも「ガンブラー」に特定されているわけではない点は留意して欲しいとのこと。

G Dataでは「もう一度見直すべき、対策ポイント」として、以下の7点をあげている。

■ガンブラー対策項目(特にサイト管理側における)

(1)管理用パソコンの見直しとサイトコンテンツの確認

(2)FTPのパスワードの変更

(3)サイトを更新するIPアドレスの制限

(4)ソフトウェアやプラグインの脆弱性の解消

(5)サポートが終了しているOSやプログラムの不使用

(6)ウイルス対策ソフトの適切な使用(こまめなアップデートと定期的なフルスキャン)

(7)ファイアウォールの適切な使用

《冨岡晶》

特集

この記事の写真

/

![新たな攻撃手法のUSBメモリ感染型ウイルスが出現!……8月のウイルス・不正アクセス状況[IPA] 画像](/imgs/p/MpY7t08CC_Ltnb1K5Sea6U1PHkEQQ0JFREdG/112029.jpg)

![新たな攻撃手法のUSBメモリ感染型ウイルスが出現!……8月のウイルス・不正アクセス状況[IPA] 画像](/imgs/p/Kq_ws8pU0agLB0ZhINEgO01PhkGIQ0JFREdG/112029.jpg)