Gumblarの目的は攻撃インフラ構築だった?―JPCERT/CC、サイト改ざん攻撃の分析調査を発表

ブロードバンド

セキュリティ

注目記事

-

10G光回線導入レポ

-

Gumblar改ざんが疑われる法人サイトは国内200超!その具体的リストを公開…G Data調べ

-

最新Gumblar、Windows「ヘルプとサポートセンター」の脆弱性を利用 ~JPCERTが注意喚起

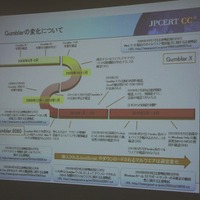

念のためおさらいしておくと、Gumblarとは、Webサーバのアカウントをハッキングするか、サーバソフトウェアなどの脆弱性をついてWebサイトを改ざんし、アクセスしてきたユーザを攻撃サイトにリダイレクトさせるものだ。攻撃サイトでは、マルウェアをダウンロードさせ、個人情報を窃取したり、ボットプログラムを注入したり、偽のウイルス対策ソフトをインストールしたりする。感染するマルウェアは一定ではなく、また、Gumblar.Xと呼ばれるタイプのGumblarでは、リダイレクトするサイトも改ざんされた正規サイトを利用するパターンも確認されている。

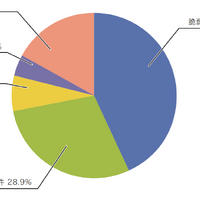

現在、Gumblarによる被害は落ち着きを見せているが、Webサイトの改ざんやGumblarそのものがなくなっているわけではなく、2010年10月の時点でも、Gumblar.8080によって改ざんされたWebサイトが300弱ほど確認されている。これは、日本国内だけの数字で、しかも3,000~4,000件ほどのサンプル数のうちの被害数である。JPCERT/CC 分析センター 竹田春樹氏によれば、「これは、昨年あれだけ騒がれていながら、いまだに対策をしていないサイトがかなり残っていることを意味します。しかも、一度改ざんされて復旧したものの事後の対策が不十分だったため、再び改ざんされてしまったケースも確認されています。」とのことだ。

続けて、報告書では昨年からのGumblar被害の状況を、Gumblar.X、8080(2パターンを確認)といった亜種の発生状況ともに時系列で整理・分類している。また、それぞれの攻撃パターンの分析や、どのような被害が起きているかの統計情報、攻撃の検出方法、リダイレクト先のURLリスト、基本的な対策方法などもまとめられている。

Gumblar被害が落ち着いているように見えるのは、「理由は不明ですが、Gumblar.Xの場合、改ざんされたWebサイトからリダイレクトされる、攻撃サイト内のコードで日本からの接続をあえて止めている事例も見つかっています。これにより、実害としては表面化が難しくなっていますが、サイト改ざんそのものは続いています。」(竹田氏)と指摘する。

また、サイト改ざんが続いているということは、そこにアクセスしたユーザにマルウェアを感染させるだけでなく、それらのサイトが踏み台攻撃に利用されている可能性があるという。初期のGumblarはFTPアカウントを窃取する攻撃が注目されたが、現在は、さまざまな種類のマルウェアによる攻撃が確認され、攻撃者が新しいマルウェアのテストに使っていると思われる事例さえあったそうだ。そして、Webサイトの改ざんを含む一連の攻撃に、Exploit Kitと呼ばれるツール(専門知識がなくても、さまざまな脆弱性を攻撃できるプログラム)が使用されていることも判明している。

つまり、初期のGumblarによって窃取されたFTPアカウントやその他の手法によって改ざんされたWebサイト群が、踏み台やマルウェア配布などの攻撃インフラとして機能しているわけだ。問題は自分の管理しているサーバが、そのようなインフラの一部を構成していることに(改ざんされていることに)気がついていない管理者が決して少なくないという点だ。

最後に竹田氏は、「対策はクライアントおよびサーバそれぞれの側面から実施すべきであり、特にサーバ側については一度改ざんの被害を受けた場合には、改ざんを確認したコンテンツだけではなく、公開しているコンテンツ全体の確認と定期的なチェック(再改ざんの検知のため)、マルウェアに感染もしくは感染したPCのチェックおよびパスワードのリセットなど、自身の Webサイトが再度攻撃者に利用されないための対策を実施していただきたい。」と対策ポイントを語った。

特集

この記事の写真

/