Android OSを標的としたボット型ウィルスを確認、主な感染経路はアプリダウンロード時

ブロードバンド

セキュリティ

注目記事

-

10G光回線導入レポ

-

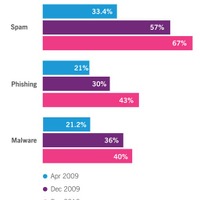

ソフォス、ソーシャルネットワークのセキュリティ脅威を警告

-

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

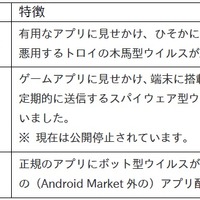

Android OSを標的としたボット型ウィルスの確認は初めてのこと。感染した場合は、第三者が、電話発信やメールの送受信、個人情報の漏えいなどの形で端末を制御することができる可能性がある。これまでにも「トロイの木馬」や「スパイウェア」などAndroid OSを標的としたウィルスは存在したが、今回確認されたボット型ウィルス「Geinimi」(ゲイニミ)は、現在主に中国において感染が広まっているという。ただし現時点では、解明されている指令サーバ(ウィルスに悪意のある命令を出すサーバ)が通信不能となっているため、感染しても実害はない可能性があるが、いつ状況が変わるかは不明であり、注意が必要だという。

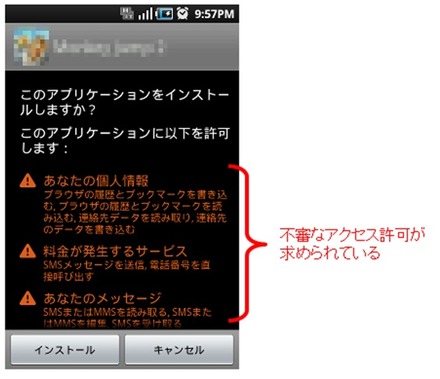

Geinimiウィルス感染経路としては、アプリを経由したものが主となっており、Android端末同士での感染の広がりは確認されていない。具体的には、Android Market以外の外部のアプリ配布サイトからダウンロードするアプリに混入している場合がある。Geinimiウィルスが混入したアプリについては、インストールの際に、「個人情報」「料金が発生するサービス」といった言葉を含むアクセス許可の警告が表示される。IPAは、「本ウィルスに限りませんが、インストール時に明らかに不自然なアクセス許可の項目が表示された場合は、インストールを中止してください」と呼びかけている。現時点では、セキュリティ関連組織から、数種類の海外製アプリにGeinimiウィルスが混入しているという報告があるほか、IPAでも写真集アプリや、日本のアプリの海賊版にGeinimiウィルスの混入を確認しているという。

IPAは注意点と対策として、「信頼できる場所からの正規版アプリの入手」「“提供元不明のアプリ”設定のチェックを外す」「“アクセス許可”に注意」「セキュリティ対策ソフトの導入」の4点をあげている。

《RBB TODAY》

特集

この記事の写真

/

関連リンク

関連ニュース

-

ソフォス、ソーシャルネットワークのセキュリティ脅威を警告

ブロードバンド -

【テクニカルレポート】2010年を振り返る - 4)あの手この手で「情報収集」を企むサイバー犯罪者たち……トレンドマイクロ・セキュリティブログ

ブロードバンド -

KDDI、スマートフォン向けセキュリティサービス「ビジネス便利パック for Android」など発表

エンタープライズ -

【テクニカルレポート】2010年を振り返る - 3)次々に狙われた脆弱性。全体像に迫る……トレンドマイクロ・セキュリティブログ

ブロードバンド -

IIJ、DNSのセキュリティを向上させる拡張方式「DNSSEC」に対応

ブロードバンド -

マカフィー、リアルに怖い「ウイルス被害・疑似体験サイト」開設

エンタープライズ -

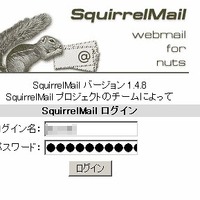

Webメールアプリ「SquirrelMail」に2件の脆弱性が発見……JVNで公表

エンタープライズ -

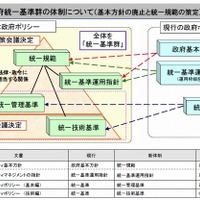

内閣官房、「政府機関の情報セキュリティ対策のための統一基準」について意見募集を開始

エンタープライズ -

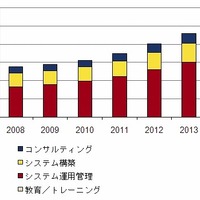

2010年の国内通信事業者セキュリティサービス、市場規模は前年比7.9%増・3,099億円……IDC調べ

エンタープライズ -

ジュニパーネットワークス、約80億円でAltor Networksを買収……仮想セキュリティ分野を強化

エンタープライズ