ブルーコート、マルウェア配信ネットワークを分析

ブロードバンド

セキュリティ

注目記事

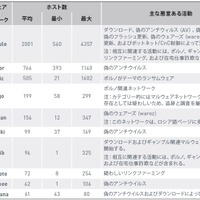

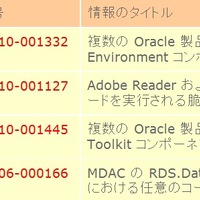

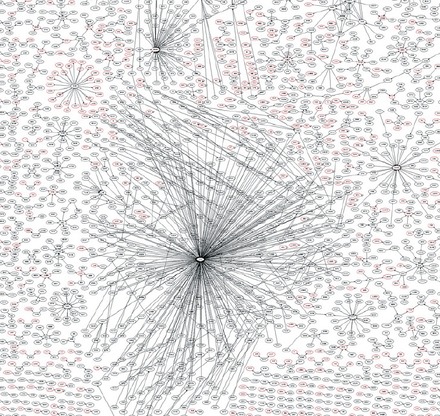

2011年上半期における、規模・影響度が最大のマルウェア配信ネットワーク「Shnakule」は、1日平均で約2,000の個別ホストネームを持っており、最大で4,300に達した日もあったという。Shnakuleは、ドライブ・バイ・ダウンロード、偽のアンチウイルスやコーデックの配布、偽のフラッシュやFirefoxのアップデート、偽の海賊版ソフトの配信、ボットネットへの指令や管理などを行っているという。

さらにShnakuleのその他の特徴として、その中に複数の大規模なマルウェア配信ネットワークを擁しており、「Ishabor」「Kulerib」などのトップ10圏内のマルウェア配信ネットワークを含んでいるという。

また同時期にマルウェア配信ネットワークに最も利用された媒介は、検索エンジンポイズニング(SEP)だったという。マルウェア関連の事件の約40%において、検索エンジンやポータルサイトがマルウェア配信ネットワークとユーザーとの接点となったという。

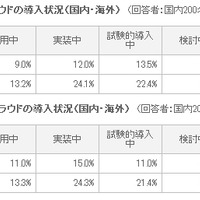

同社はこれらのマルウェアエコシステムの特徴をふまえ、企業による対策として、ファイアウォールやアンチウイルスソフトなどの1手段の防御だけでは不十分であるとして、クラウド型のWeb防御システムを用いてリアルタイムに対処する必要があると述べている。

《RBB TODAY》

特集

この記事の写真

/