「Google+」を装いAndroid端末の通話内容を記録するスパイツールが登場……トレンドラボが注意喚起

エンタープライズ

セキュリティ

注目記事

この不正プログラムは、中国に拠点を置くアプリケーション配布サイトで確認された「ANDROIDOS_NICKISPY.A」「ANDROIDOS_NICKISPY.B」に続き、8月12日にあらたに「ANDROIDOS_NICKISPY.C」として検出されたという。

「ANDROIDOS_NICKISPY.A」および「ANDROIDOS_NICKISPY.B」は、自身がどのように活動するのか配布サイト上で詳細を公表しており、堂々とスパイツールとして紹介されていた。インストールすると、侵入したAndroid端末が起動するたびに自動実行され、ユーザーの位置情報(GPS情報)やショート・メッセージ・サービス(SMS)のメッセージなどを収集。さらに通話内容を、SDカード上に音声圧縮形式(拡張子AMR)のファイルとして保存するというものだった。

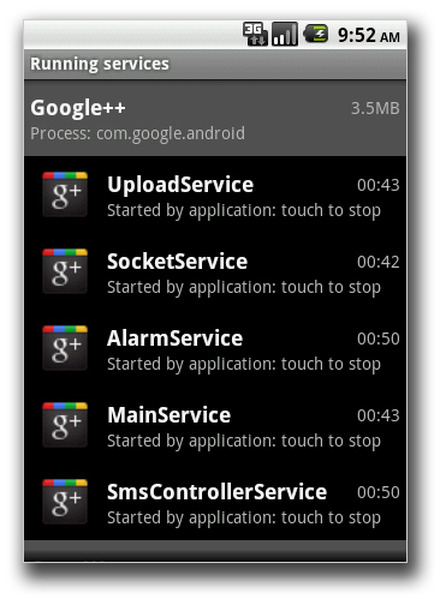

今回確認された「ANDROIDOS_NICKISPY.C」は、画面上にアイコンを表示しない。しかしインストール後、実行中サービスのアイコンとして、SNS「Google+」のアイコンを無断使用している。さらに自身の名前として「Google++」と、一つプラスを増やした名称を名乗るなど、一見正規のサービスを装っているという。「ANDROIDOS_NICKISPY.C」も前出の2つのスパイウェア同様に、情報収集機能を備えており、SMSのメッセージや通話内容の記録、GPS情報などをポート2018を介して特定のURLに送信するという。さらに、自動的にかかってきた電話に応答するという従来には見られなかった機能も備えているとのこと。こうしたことから、このスパイツールを開発したサイバー犯罪者は、従来の通話内容の録音という不正活動以外にも、よりリアルタイムでの盗聴を企んだものだとトレンドラボでは考察している。

《冨岡晶》

特集

この記事の写真

/