制御文字を利用しファイル名を偽装する「RLTrap」……10月のウイルス・不正アクセス状況[IPA]

ブロードバンド

セキュリティ

注目記事

-

10G光回線導入レポ

-

人気同人ゲーム「東方緋想天」に、サービス運用妨害(DoS)の脆弱性……IPAが公表

-

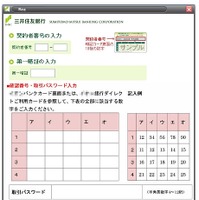

「銀行認証番号を盗むフィッシング」「特定企業を狙ったサイバー攻撃」が流行中……個人も法人も注意を

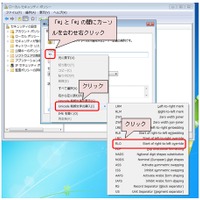

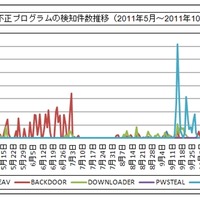

それによると、10月のウイルスの検出数は2万409個で、9月の2万1291個から4.1%減少。10月の届出件数は795件で、9月の906件から12.3%の減少となった。検出数1位はW32/Netskyで11079個 、2位がW32/MyDoomで7227個、3位がW32/Autorunで439個となった。なお、RLTRAPは、10月後半に1日だけ多く検知された日があった。

不正アクセス届出は15件であり、そのうち何らかの被害のあったものは8件。10月のウイルス・不正アクセス関連相談総件数は1496件。そのうち『ワンクリック不正請求』に関する相談が419件(9月:477件)となった。その他は、『偽セキュリティ対策ソフト』に関する相談が7件(9月:2件)、Winnyに関連する相談が12件(9月:19件)などとなった。

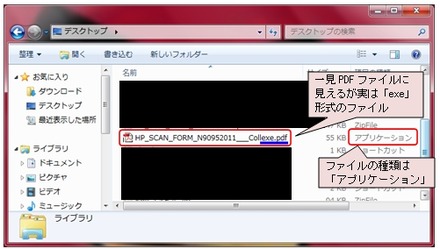

またIPAでは今月の呼びかけ「ファイル名に細工を施されたウイルスに注意!」として、9月に大量検出(約5万件)された「RLTrap」に注意するよう呼びかけている。このウイルスでは、Unicodeの制御文字「RLO(Right-to-Left Override)」を利用してファイル名の拡張子を偽装し、危険なファイルを安全な別の種類のファイルだと思わせる細工が施されている。

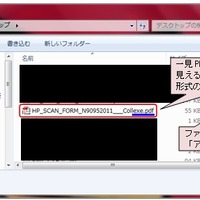

「RLO」は、ファイル名の文字の並びを[左→右]から、[右→左]に変更できる制御文字で、右から左に読ませる言語(アラビア語など)を使用する際に本来用いられている。これをファイル名に混ぜると、たとえば、「ABCDEF.doc」というファイルの見た目が「cod.FEDCBA」に変化する。たとえば「fdp.virus.exe」というウイルスファイルであれば、見た目だけを「exe.suriv.pdf」など、一見PDFファイルのように見せかけることが可能となる。IPAが解析した結果、このウイルスはWindows 7環境でのみ動作し、感染するとロシアのあるウェブサイトと通信を行おうとするとのこと。ただし、解析を行った時点では当該サイトは存在しておらず、通信は行われなかったとのこと。通信が行われた場合、別のウイルスをダウンロードして感染させる可能性がある。

IPAでは、ローカルセキュリティポリシーにてRLOの挿入を禁止する対策方法を詳細に解説している。

《冨岡晶》

特集

この記事の写真

/

![新しい手法のフィッシング詐欺に注意……9月のウイルス・不正アクセス状況[IPA] 画像](/imgs/p/Kq_ws8pU0agLB0ZhINEgO01PhkGIQ0JFREdG/158608.jpg)