偽ポップアップによる銀行サイトの認証情報を盗む攻撃、定番化か

ブロードバンド

セキュリティ

注目記事

同社では今回、特に日本国内の銀行のみを標的にカスタマイズされた不正プログラム(トレンドマイクロ検出名:「TROJ_KREPTK.SM08」)を確認した。解析の結果、日本国内の 5つの銀行の情報詐取のみにカスタマイズされていることが判明している。具体的には、感染したPCからWebサイトへのアクセスを監視し、上記 5つの銀行サイト内の特定のページへのアクセスを感知すると、あらかじめ用意されたHTMLコードをWebサイトから感染端末に送られる通信データに付加する。

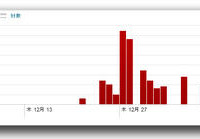

これにより、認証情報の入力を求める偽のポップアップがブラウザ上で表示される。ユーザが認証情報を入力すると指定された不正サーバに送信され、攻撃者がその認証情報を入手可能となる。偽のポップアップはすべて日本語で表示され、完全に日本国内の利用者を標的としたものといえるが、部分的には違和感のある表現も見られ、攻撃者は日本語に堪能でない可能性があるとしている。さらに分析の結果、この不正サイトに昨年12月から現在までの間、300件以上のアクセスがあり、少なくとも30件以上のIPアドレスから認証情報詐取が行われたと判断できる通信が確認された。

偽ポップアップによる銀行サイトの認証情報を盗む攻撃、定番化か(トレンドマイクロ)

《吉澤亨史@ScanNetSecurity》

特集

この記事の写真

/