2012年第4Qのネット定点観測、22/TCPに対するスキャンが増加

ブロードバンド

セキュリティ

注目記事

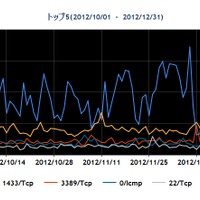

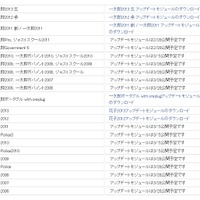

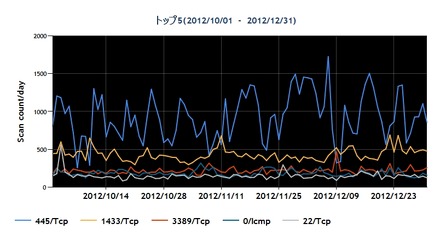

それによると、WindowsやWindows Server上で動作するプログラムが使用する445/TCPや1433/TCP、Windowsのリモート管理やアクセスに使用するリモートデスクトップ3389/TCP宛へのパケットが多く観測されている。また22/TCPや23/TCP宛など、Linuxを対象としたパケットもトップ10以内に入っている。

今四半期は、22/TCPの宛先ポート番号をもつパケット数が増加し、23/TCPに替わり5番目に上昇した。22/TCP宛のパケットは、主にSSHサーバを探索するためのスキャンと推測されている。問題のパケットの発信元サーバは、第三者に遠隔からログインされた形跡があり、新たな22/TCP宛のパケットを送信しSSHサーバの発見、およびIDとパスワードのアカウントを調査するためのツールが動作していたという。攻撃者は、SSHサーバを探索し、ログイン可能なサーバを新たな攻撃活動に使用していると見られる。

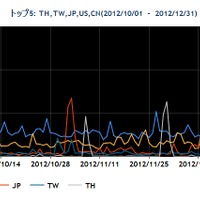

期間中のパケット送信元地域トップ5では、ロシアの順位が下がり、ランク外となった。これは445/TCPを宛先としたパケットが減少したためだ。代わりに、23/TCP宛のパケットが増加し、タイがトップ5にランクインした。

JPCERT/CCでは昨年10月より、新インターネット定点観測システム「TSUBAME」の運用を開始している。新システム「TSUBAME」によって得られた国内外の観測傾向や情報は、大学などの研究材料や定点観測事業を行っている組織との情報共有会議資料として使用される他、JPCERT/CC Webを通して定期的な情報公開、注意喚起発行などを通してネットワーク管理者やシステム管理者に向けてセキュリティ予防情報を提供するために使用されている。

《冨岡晶》

特集

この記事の写真

/