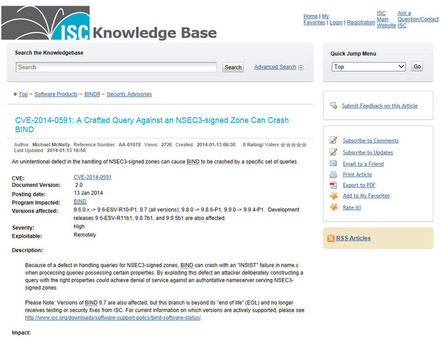

「BIND 9」にDoS攻撃を受ける脆弱性

エンタープライズ

セキュリティ

注目記事

・9.6系列:9.6-ESV~9.6-ESV-R10-P1

・9.8系列:9.8.0~9.8.6-P1

・9.9系列:9.9.0~9.9.4-P1

BIND 10は、本脆弱性の対象とはならない。

本脆弱性は、権威DNSサーバとしてNSEC3を用いてDNSSEC署名されたゾーンを保持している場合が対象となる。BIND 9.xにおけるDNS問い合わせ受信時の処理の不具合により、NSEC3を用いてDNSSEC署名されたゾーンを保持している権威DNSサーバにおいて特定のDNS問い合わせを処理中に、namedが"INSIST"メッセージを出力して異常終了する。本脆弱性により、DNSサービスの停止が発生する可能性がある。また、本脆弱性を利用した攻撃はリモートから可能。

ISCでは、本脆弱性の深刻度(Severity)を「高(High)」と評価している。JPRSでは、本脆弱性を修正したパッチバージョン(BIND 9.6-ESV-R10-P2/9.8.6-P2/9.9.4-P2)への更新、あるいは各ディストリビューションベンダからリリースされる更新の適用を、速やかに実施するよう呼びかけている。

「BIND 9」にDoS攻撃を受ける脆弱性、対応を呼びかけ(JPRS)

《吉澤亨史@ScanNetSecurity》

特集

この記事の写真

/