Wi-Fiルータをハッキングするトロイの木馬を確認

ブロードバンド

セキュリティ

注目記事

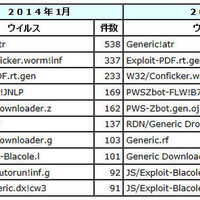

Trojan.RbruteがWindows PC上で起動されると、リモートサーバとの接続を確立し、送られてくるコマンドを待機する。コマンドの中には、スキャンするIPアドレスの範囲が含まれている。このトロイの木馬はD-Link、TP-Link、ZTEの特定の製品のパスワードを解読できる。辞書攻撃も併用して認証を突破すると、トロイの木馬はハッキングに成功した旨をリモートサーバに通知し、DNSサーバ設定で指定されているアドレスを変更するようルータに指示を出す。その結果、ブラウザでサイトを開こうとしたユーザは、犯罪者の作成した別のサイトへとリダレクトされることになる。

Wi-Fiルータをハッキングするトロイの木馬を確認(Dr.WEB)

《吉澤亨史@ScanNetSecurity》

特集

この記事の写真

/