大規模なサイバースパイ活動「Epic Turla」、中東やヨーロッパ45か国で発生

ブロードバンド

セキュリティ

注目記事

「Turla」は、「Snake」「Uroburos」などの別名を持つ、現在活動中の非常に高度なサイバースパイ活動。感染の最初の段階で「Epic Turla」が活動する。「Epic Turla」は、2012年から使用されており、今年上旬にもっとも活発に活動していた。

最近になってKaspersky Labは、政府組織(内務省、通産省、外務省、諜報機関)、大使館、軍、研究・教育機関、製薬会社などが「Epic Turla」の標的になっていたことを検知した。被害者の多くは中東とヨーロッパに集中しているが、アメリカを含むほかの地域でも被害が確認されているという。

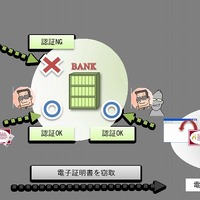

「Epic Turla」は、WindowsやAdobe Readerの脆弱性を突いたゼロデイエクスプロイト、ソーシャルエンジニアリングによるユーザー自身によるマルウェアインストーラ(拡張子 .SCR、RAR 形式の場合有り)の実行、および水飲み場型攻撃など、さまざまな手法で攻撃を行う。ユーザーが感染すると、「WorldCupSec」「TadjMakhal」「Wipbot」「Tadvig」という名前でも知られているEpic のバックドアが直ちに C&C サーバーに接続し、被害者のシステム情報を送信する。そして、逆に被害者にはバッチファイルや特定のキーロガーツール、RARアーカイバなどを送りつけてくると言う。

《冨岡晶》

特集

この記事の写真

/

関連リンク

関連ニュース

-

「無印良品ネットストア」が不正ログイン被害、2万件超

ブロードバンド -

サイバー犯罪、最も危険なヒーローは「スーパーマン」

ブロードバンド -

IPA「サイバーレスキュー隊」が支援活動を本格スタート

エンタープライズ -

Amebaも不正ログイン被害……38,280アメーバIDが被害

ブロードバンド -

シマンテック、デル、リコーら5社、不正送金対策の業界組織を発足

エンタープライズ -

法人向けネットバンキングの不正送金被害が急増

エンタープライズ -

ブログ作成ツール「WDP」、使用サイトの8割に問題……バックドア設置の例も

ブロードバンド -

マウントゴックスからの情報流出に見せかけ、ビットコインを盗むマルウェア

ブロードバンド