「一太郎」に対する新たなサイバー攻撃……11月に入って5種類以上、公共機関から情報詐取?

ブロードバンド

セキュリティ

注目記事

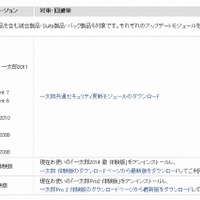

ジャストシステムによると、改ざんされた文書ファイルを直接開いた場合、悪意のあるプログラムが実行される可能性があるという。この攻撃が「成功」すると、コンピュータを完全に制御され、不正プログラムのインストール、データの変更や削除などあらゆる操作が可能となってしまう。該当するバージョンは「一太郎2008」以降の単体製品、パック製品など、最新版の「一太郎2014 徹」までが対象。現在同社からはそれぞれに対応するアップデートモジュールが公開されている。

またトレンドマイクロでは、今回の脆弱性を利用する攻撃ファイルを、11月6日以降5種類以上確認しているとのこと。これらの攻撃ファイルに対するトレンドマイクロの解析によれば、すべてのケースで遠隔操作ツール(Remote Access Tool:RAT)である「EMDIVI」や「PLUGX」の亜種がPC内に侵入することが判明している。攻撃ファイルを一太郎で開くと、一太郎の起動画面、そして文書が表示されるが、その裏でRATがテンポラリフォルダに作成され、活動を開始している模様だ。同社によると、一太郎の脆弱性を狙う攻撃は、件数は少ないものの毎年継続して発生しているという。「日本を対象とした標的型攻撃が継続して発生していることを示している」ともコメントしている。

またシマンテックは、このサイバー攻撃を「CloudyOmega攻撃」と名付けるとともに、最初の攻撃は少なくとも2011年まで遡ること、公共部門を狙ったものが多いこと、CloudyOmega攻撃を実行しているグループは他の悪名高い攻撃グループと密接なつながりがあることなどを指摘している。

《冨岡晶》

特集

この記事の写真

/

関連リンク

関連ニュース

-

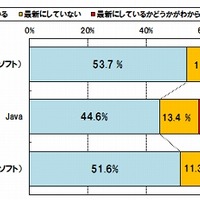

「セキュリティに不安」は7割以上なのに、「ソフトを常に最新にしている」人は半数

ブロードバンド -

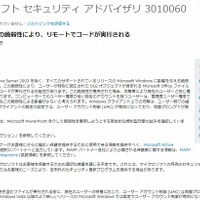

Microsoft OLEに、未修正の脆弱性……すでに標的型攻撃が発生中

ブロードバンド -

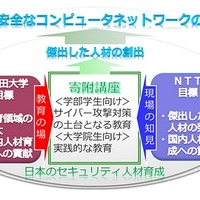

早稲田大とNTT、サイバーセキュリティ人材育成に向けた講座を開設

ブロードバンド -

SSL 3.0の脆弱性「POODLE」、セキュリティ各社が分析結果を相次いで発表

エンタープライズ -

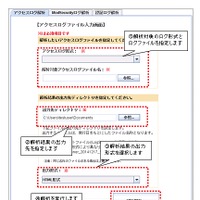

脆弱性攻撃検出ツール「iLogScanner」、兆候検出ツールに生まれ変わった最新版が公開

エンタープライズ -

UNIXシェル「GNU bash」に重大な脆弱性……修正パッチは不十分

ブロードバンド -

チェック・ポイント、膨大な数のネット機器乗っ取りが可能な脆弱性を発見

ブロードバンド -

サイバーセキュリティ基本法を見据えた月額7980円のクラウドWAF

エンタープライズ