IBM QRadar × Criminal IP 脅威インテリジェンス連携

AI ベースの脅威インテリジェンスおよびアタックサーフェス・インテリジェンス・プラットフォーム Criminal IP は、IBM QRadar SIEM および IBM QRadar SOAR との連携を開始しました。

本連携により、外部 IP ベースの脅威インテリジェンスが QRadar の検知・調査・対応ワークフローに直接統合され、SOC チームは不審な通信をより迅速に把握し、対応の優先度を的確に判断できるようになります。

IBM QRadar は、エンタープライズおよび公共機関において、セキュリティ監視、分析、自動化、インシデント対応の中核基盤として広く利用されています。Criminal IP のインテリジェンスを QRadar SIEM に組み込み、さらに SOAR ワークフローへ拡張することで、分析担当者は QRadar の画面を離れることなく、インシデントのライフサイクル全体に外部脅威コンテキストを適用できます。

本連携は、単なるデータ連携ではなく、QRadar の製品レベルで Criminal IP の脅威インテリジェンスを活用できる正式な統合として提供されます。

■ ファイアウォールログから得られるリアルタイム脅威可視化

Criminal IP と QRadar SIEM の統合により、セキュリティチームはファイアウォールのトラフィックログを分析し、通信先 IP アドレスに潜むリスクを自動的に評価できます。

QRadar に転送されたトラフィックデータは Criminal IP API を通じて解析され、その結果は SIEM インターフェース上に直接反映されます。

Fortinet や Palo Alto Networks などの主要なネットワークセキュリティ機器から送信されるファイアウォールログにも対応しており、既存のログ収集構成を変更することなく導入できます。

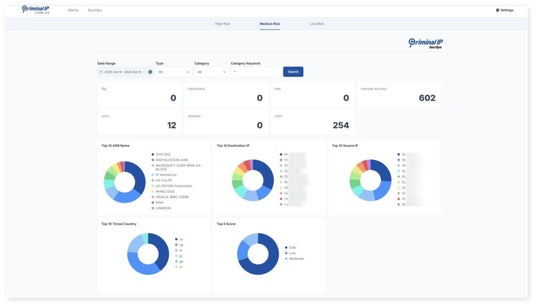

QRadar 内の Criminal IP ダッシュボードイメージ

分析結果は QRadar 内の Criminal IP ダッシュボードに直接反映され、観測された IP アドレスは、脅威インテリジェンスの観点から High / Medium / Low のリスクレベルに自動分類されます。これにより SOC チームは、高リスク IP の迅速な特定、インバウンドおよびアウトバウンド通信の監視、アクセス遮断やエスカレーションといった対応判断を、従来の QRadar ワークフロー内で効率的に実行できます。

■ QRadar を離れないインタラクティブな調査体験

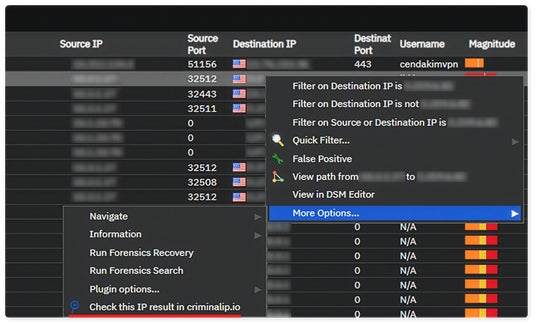

QRadar Log Activity 画面から Criminal IP の IP レポートを直接照会している様子

本連携は、可視化にとどまらず、調査プロセスの効率化も支援します。

アナリストは QRadar のログ画面上に表示された IP アドレスを右クリックするだけで、詳細な Criminal IP の IP レポートを即座に参照できます。

これらのレポートには、脅威指標、過去の悪用履歴、外部露出状況などのコンテキスト情報が含まれており、ツールを切り替えることなく、リスクや攻撃意図を迅速に検証できます。時間的制約の厳しいインシデント対応において、意思決定のスピードと精度を大きく向上させます。

■ QRadar SOAR へのインテリジェンス拡張と自動化

Criminal IP は IBM QRadar SOAR とも連携し、インシデント対応時の自動エンリッチメントを実現します。

あらかじめ用意されたプレイブックを利用することで、IP アドレスや URL のアーティファクトに対して Criminal IP の脅威情報を自動付与し、その結果を SOAR ケース内のアーティファクトヒットやインシデントノートとして返却します。

本連携では、以下の 2 種類のプレイブックが提供されます。

- Criminal IP: IP Threat ServiceIP アドレスアーティファクトに対し、Criminal IP の脅威コンテキストを付与

- Criminal IP: URL Threat ServiceURL に対してライト/フルスキャンを実行し、結果をアーティファクトまたはノートとして反映

これにより、SOC 担当者は日常的に発生する繰り返しの確認作業を削減し、より迅速かつ一貫性のあるインシデント対応プロセスを運用することが可能になります。

■ インテリジェンス主導の検知・対応を次の段階へ

Criminal IP と IBM QRadar SIEM/SOAR の統合により、QRadar が持つ相関分析・調査・対応機能と、実際のインターネット露出に基づく外部脅威インテリジェンスを組み合わせることが可能になります。

その結果、検知精度の向上、調査時間の短縮、SOC 全体における対応優先度の最適化が実現されます。

アラートの増加が常態化する中、Criminal IP は運用の複雑性を高めることなく、SIEM/SOAR ワークフロー内に直接外部脅威コンテキストを提供し、より迅速で確度の高い意思決定を支援します。

コメント

AI SPERA CEO カン・ビョンタク

「今回の連携は、現代の SOC 環境において、リアルタイムかつ露出ベースのインテリジェンスがますます重要になっていることを示しています。Criminal IP は、実用的なインテリジェンス連携を通じて、検知の信頼性と運用効率を高めることに注力しています。」

Criminal IP について

Criminal IP は、AI SPERA が開発した主力サイバー脅威インテリジェンス・プラットフォームで、現在 150 か国以上で利用されています。

AI と OSINT を活用し、IP・ドメイン・URL を対象に、C2 サーバーや IOC、VPN・プロキシなどのマスキングサービスに至るまで、幅広い悪性指標をリアルタイムで検知・スコアリングします。API ファーストのアーキテクチャにより、既存のセキュリティワークフローへの統合も容易で、可視性、分析、自動化、対応力の向上を包括的に支援します。

Criminal IP に関するお問い合わせ:https://www.criminalip.io/ja/contact-us

企業プレスリリース詳細へ

PRTIMESトップへ