サイバーセキュリティソリューションのパイオニアであり、世界的リーダーであるチェック・ポイント・ソフトウェア・テクノロジーズ(Check Point(R) Software Technologies Ltd.、NASDAQ: CHKP、以下チェック・ポイント)傘下で、世界有数のエージェンティックAIアプリケーション向けのAIネイティブセキュリティプラットフォームであるLakeraは、米国Anthropic社のClaude Codeの利用に伴う認証情報流出のリスクについて明らかにしました。

この情報流出は、Claude Codeの利用時に生成される設定ファイルに認証情報が含まれ、それがnpmパッケージの公開時に外部へ露出することで発生する可能性があります。Lakeraは、その実態を把握するためスキャンを実施し、確認した .claude/settings.local.json ファイルのおよそ13件中1件に機密情報が含まれていました。

背景

Claude Codeは、ターミナルベースのコーディング支援AIエージェントであり、承認されたシェルコマンドを、プロジェクトディレクトリ内のローカル設定ファイルに保存します。このプロジェクトがnpmパッケージである場合、認証情報を含んだまま、ファイルがパブリックレジストリに公開される可能性があることが明らかになりました。

Lakeraは、公開されたnpmパッケージ内に .claude/settings.local.json ファイルが含まれている事例を最初に指摘したKirill Efimov氏の投稿に着想を得、問題の実際の規模を把握し、広く注意喚起することを目的として本調査を実施しました。この問題がどの程度一般的に発生し、ファイルにどのような内容が含まれているかを把握するため、npmレジストリのCouchDB変更フィードを監視するTypeScriptサービスによるスキャナーを開発しました。新規パッケージや更新されたパッケージごとにtarballを取得し、内容を検査し、 .claude/settings.local.json が存在する場合は、ファイルを抽出し、分析のために保存しました。

Claude Codeの権限モデルの仕組み

Claude Codeは、シェルコマンドに対して権限システムを採用しています。Claudeが、これまで許可されていないコマンドを実行しようとすると、いくつかの選択肢が提示されます。そのうちの1つが「allow always(常に許可)」です。これを選択すると、そのコマンド文字列は .claude/settings.local.json に恒久的な許可リストのエントリとしてそのまま書き込まれます。以後、Claudeはそのコマンドについて確認を求めなくなります。

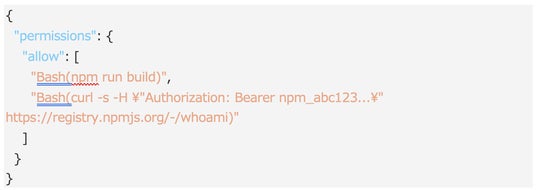

このファイルは、プロジェクトディレクトリのルートにある .claude/ ディレクトリ内に存在し、以下のような内容を持ちます。

コマンドが恒久的に許可されると、それらはすべて、その時点でコマンド内に含まれていた認証情報も含めて記録されます。たとえば、Authorizationヘッダーを含むcurlコマンドや、API_KEY=abc123のような環境変数をコマンドの前に付与した場合などが、それに該当します。これらはすべてこのファイルに記録され、ファイルはプロジェクトディレクトリ内に保存されます。

npmの公開におけるギャップ

npmパッケージは、プロジェクトディレクトリの内容から生成されます。ファイルは .npmignore やpackage.jsonの files フィールドによって除外できますが、いずれにも .claude/ を対象としたデフォルトの設定は用意されていません。このディレクトリが存在する場合でも、 npm publish 実行時に警告は表示されません。設定ファイルは隠しドットファイルであり、通常の公開ワークフローのどの段階でも目立つことはありません。

.claude/settings.local.json は .env と同様の命名規則に従っています。 .local というサフィックスは、そのファイルが個人用であり、特定の環境に依存するものであることを示します。.env とは異なり、これに関する認知や、公開前に検出して警告を発するツールは、十分に普及していません。

調査結果

Lakeraによるスキャン期間中、.claude/settings.local.json は監視した約46,500パッケージの428件に含まれ、そのうち30パッケージにまたがる33ファイルに認証情報が含まれていることが確認されました。この結果は、およそ13件に1件の割合で、公開された設定ファイルに機密情報が含まれていたことを示しています。

含まれていた内容

- npm認証トークン:npmレジストリへのパッケージ公開に使用されるもの

- npmのログイン認証情報(プレーンテキスト):ユーザー名、パスワード、メールアドレスが1つの許可リストエントリとして連結されたもの

- GitHubの個人アクセストークン(PAT):fine-grained PATおよびclassic PATの両方を含む

- Telegram Bot APIトークン(関連ボットを完全に制御可能):メッセージの読み取り・送信と、他のすべてのボットのAPIオペレーションが実行可能

- サードパーティサービス向けの本番用Bearerトークン

- Hugging Face APIトークン

- テスト用のプレーンテキスト認証情報:ローカル開発用アカウントのプロビジョニングに使用されるcurlコマンド内に埋め込まれたメールアドレスとパスワードの組み合わせ

なぜ見落とされやすいのか

問題のファイルは、一見して機密性の高いものには見えません。内容は単なるシェルコマンドの一覧であり、公開ワークフローの中で表立つこともないため、多くの開発者はこのファイルを開くことさえありません。

認証情報は、許可リストのエントリに自然な形で含まれます。Claude Codeを用いた開発中は、多くのコマンドを承認します。大半は無害ですが、一部は認証を伴うAPI呼び出しやデプロイスクリプト、サービスへのログイン処理などを含んでいます。そうしたコマンドに対し、「1回だけ許可」ではなく「常に許可」を選択することで、ファイルにその内容が恒久的に保存されます。

防止策

この問題による情報流出リスクを防ぐために、以下の対策が推奨されます。

- ファイルを公開対象から除外するよう設定する:具体的には、.npmignore に .claude/ を1行追加します。また、package.json の files フィールドを使用して公開対象を制御している場合、デフォルトでは claude/ は含まれませんが、公開前に再度確認することが重要です。.gitignore にも .claude/ を追加します。

- ファイルをGitなどのバージョン管理の対象に含めない:.claude/settings.local.json

- 次回の公開に含まれる内容を確認する:npm pack --dry-run

- すでに公開済みのバージョンを確認する:npm pack <your-package>@<version>tar -tzf <your-package>-<version>.tgz | grep claude

ファイルがすでに公開されている場合

npmのtarballは不変です。バージョンを非推奨(deprecated)にしても、デフォルトのインストール対象から外れるのみで、ファイル自体は削除されず、キャッシュされたコピーも無効化されません。公開されたtarballに含まれていた認証情報は、発見された時期に関わらず、公開された時点ですでに侵害されたものとみなすべきです。

npmトークンは npmjs.com/settings/~/tokens で、GitHubトークンは github.com/settings/tokens でローテーションすることが対策となります。また、このファイルに含まれたその他のサービスの認証情報についても、同様にローテーションを行うことで対策できます。

結論

.claude/settings.local.json 自体に本質的な危険はない一方で、通常の使用の過程で認証情報が蓄積されるという副作用があります。また、現行のデフォルト設定では、これらの認証情報が公開パッケージに含まれることを防ぐ仕組みは用意されていません。次回のリリース前に必ず .npmignore に .claude/ を追加し、該当するファイルを公開対象から除外するよう対策することが非常に重要です。

本プレスリリースは、米国時間2026年4月22日に発表されたブログ(英語)をもとに作成しています。

Lakeraについて

Lakeraは、エージェント型AIアプリケーション向けの世界有数のAIネイティブ・セキュリティ・プラットフォームであり、フォーチュン500企業や大手テクノロジー企業を新たなAIサイバーリスクから保護しています。Lakeraの防御システムは、世界有数のレッドチーミングコミュニティであるGandalfと独自のAIにより、リアルタイムで進化し、企業を新たな脅威から保護します。Lakeraは、2021年にDavid Haber、Mateo Rojas-Carulla博士、Matthias Kraft博士によって設立され、チューリッヒとサンフランシスコに本社を置いています。詳細については、Lakera.ai、もしくはGandalf、Gandalf:Agent Breakerをご覧ください。LinkedInでの情報発信もご確認ください。

チェック・ポイントについて

チェック・ポイント・ソフトウェア・テクノロジーズ(www.checkpoint.com)は、世界各国の10万を超える組織を保護するグローバルなサイバーセキュリティのリーダー企業です。チェック・ポイントは、企業の安全なAIトランスフォーメーションの保護をミッションとして掲げています。防止優先のアプローチとオープンエコシステムアーキテクチャを基盤に、組織が高度な脅威を阻止し、エクスポージャーに優先的に対応して、複雑なデジタル環境全体でセキュリティ対応を自動化できるよう支援します。チェック・ポイントの統合セキュリティアーキテクチャは、ハイブリッドネットワーク、マルチクラウド環境、デジタルワークスペース、AIシステム全体への保護を簡素化します。4つの戦略的柱であるハイブリッドメッシュネットワークセキュリティ、ワークスペースセキュリティ、エクスポージャー管理、AIセキュリティを軸に、チェック・ポイントは複雑なマルチベンダー環境全体にわたり、一貫した保護と可視性を提供します。それにより組織がリスクを低減し、効率を高め、複雑さを増すことなくイノベーションを加速できるよう支援します。チェック・ポイント・ソフトウェア・テクノロジーズの全額出資日本法人、チェック・ポイント・ソフトウェア・テクノロジーズ株式会社(https://www.checkpoint.com/jp/)は、1997年10月1日設立、東京都港区に拠点を置いています。

ソーシャルメディア アカウント

・Check Point Blog: https://blog.checkpoint.com

・Check Point Research Blog: https://research.checkpoint.com/

・YouTube: https://youtube.com/user/CPGlobal

・LinkedIn: https://www.linkedin.com/company/check-point-software-technologies/

・X: https://x.com/checkpointjapan

・Facebook: https://www.facebook.com/checkpointjapan

将来予想に関する記述についての法的な注意事項

本プレスリリースには、将来予想に関する記述が含まれています。将来予想に関する記述は、一般に将来の出来事や当社の将来的な財務または業績に関連するものです。本プレスリリース内の将来予想に関する記述には、チェック・ポイントの製品およびソリューションに関する見通し、将来的な成長、業界におけるリーダーシップの拡大、株主価値の上昇、および業界をリードするサイバーセキュリティプラットフォームを世界の顧客に提供することについての当社の見通しが含まれますが、これらに限定されるものではありません。これらの事項に関する当社の予想および信念は実現しない可能性があり、将来における実際の結果や事象は、リスクや不確実性がもたらす影響によって予想と大きく異なる可能性があります。本プレスリリースに含まれる将来予想に関する記述に伴うリスクや不確実性は、2026年3月31日にアメリカ合衆国証券取引委員会に提出した年次報告書(フォーム20-F)を含む証券取引委員会への提出書類に、より詳細に記されています。本プレスリリースに含まれる将来予想に関する記述は、本プレスリリースの日付時点においてチェック・ポイントが入手可能な情報に基づくものであり、チェック・ポイントは法的に特段の義務がある場合を除き、本プレスリリース記載の将来予想に関する記述について更新する義務を負わないものとします。

本件に関する報道関係者からのお問い合わせ

チェック・ポイント広報事務局 (合同会社NEXT PR内)

Tel: 03-4405-9537 Fax: 03-6739-3934

E-mail: checkpointPR@next-pr.co.jp

企業プレスリリース詳細へ

PRTIMESトップへ