IIJ、DNSのセキュリティを向上させる拡張方式「DNSSEC」に対応

ブロードバンド

テクノロジー

注目記事

DNSに対する脅威としては、情報を勝手に書き換えて、別のサイトに誘導したり、特定のドメインに到達できないようにする手法「キャッシュポイズニング」がある。2008年にはダン・カミンスキー氏が発見した「カミンスキーアタック」により、よりキャッシュポイズニングが容易となった。それに対し、DNSSECは、電子署名を応用し、DNSの情報が改ざんされていないかどうかを検証する仕組みとして、1994年からIETFでその仕様が検討されていた。DNSSECでは、秘密鍵と公開鍵を用いてDNSの完全性を検証できるため、世界各国でDNSSECへの対応が進んでおり、DNSの根幹となるルートサーバでは、すでに2010年夏にDNSSECへの対応を完了している。

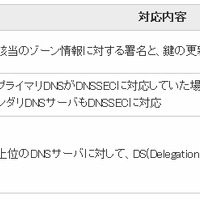

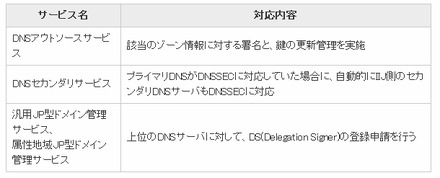

IIJは、日本レジストリサービス(JPRS)がJPドメインのDNSSEC対応を開始するタイミングにあわせて、IIJの各種DNSサービスにおいても、DNSSECに対応するとしており、昨日16日に、JPRSがDNSSECを導入したことにあわせて、今回の発表をおこなった。JPRSでは、2010年10月17日に.jpゾーンにおけるDNSSEC署名を開始、2010年12月10日に鍵情報を登録していた。

《冨岡晶》

特集

この記事の写真

/

関連リンク

関連ニュース

-

ぷらっとホーム、DHCPやDNSなどの用途に絞った小型アプライアンス4モデルを発表

エンタープライズ -

漫画でドメイン名・DNSを学ぼう! 〜 「ポン太のネットの大冒険」が公開

エンタープライズ -

「原因はDNSの書き換え攻撃」 〜 続報・Twitter障害

エンタープライズ -

DNSサーバソフト「BIND 9」に危険度の高い脆弱性 〜 JPRSなどが【緊急】警告

エンタープライズ -

IPA、「DNSキャッシュポイズニング対策」の資料を公開

エンタープライズ -

早急にDNSサーバのパッチ適用や設定変更を!〜IPA、“キャッシュポイズニング”に再度の注意喚起

エンタープライズ -

インターネットが抱える3つの問題——IPアドレス枯渇、暗号化、DNSキャッシュ攻撃

ブロードバンド -

IPA、DNSキャッシュポイズニングの激増をうけてあらためて適切な対応を呼びかけ

ブロードバンド -

Black Hat Japan 2008の基調講演はDNSキャッシュポイズニングで注目を集めたDan Kaminsky氏

ブロードバンド -

JPRS、連続攻撃が可能なDNSキャッシュポイズニング「カミンスキー・アタック」を警告

エンタープライズ