Android端末を狙う不正プログラム内に、中国広東省の電話番号が記載

ブロードバンド

セキュリティ

注目記事

これらの不正プログラムは、トレンドマイクロ製品で「ANDROIDOS_TROJMMARKETPLAY」として検出される。ベータ版ビルドと考えられる「ANDROIDOS_TROJMMARKETPLAY.B」は、インストールされると、携帯電話のデータ通信で必要となる接続先を指定する文字列「アクセス・ポイント・ネーム(APN)」を「CMWAP」に変更する。この変更により、携帯端末は、自動的に非公式のアプリ配信ストア「M-Market」に自動的にログインし、有料のアプリやメディアファイルを検索・ダウンロードするという仕組みだ。

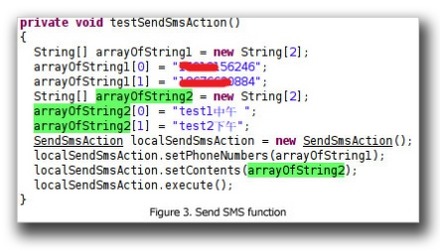

トレンドマイクロは、解析を通して、テスト用コードや「ANDROIDOS_TROJMMARKETPLAY.B」を操作するサイバー犯罪者についての情報を確認したことから、「ANDROIDOS_TROJMMARKETPLAY.B」は、ベータ版ビルドであると推定したという。同社が把握した情報には、テキストメッセージの送信機能を含むテスト用コード、プライベートのIPアドレス、さらに電話番号が含まれていた。「●●●●23046」「●●●●56246」「●●●●30884」といった電話番号だが、これらは、中国の広東省広州に関連するものだった。

なお、この不正プログラムに関連するサイバー犯罪者たちがここを拠点としていたかの十分な証明はできていないとのこと。ただし、そのうちの1つ、「●●●●56246」は、いまだサイバー犯罪者によってテキストメッセージの送信や初期化のために利用されている

また、「yunkong」という言葉がコード内に頻繁に使われていることも確認されている。この言葉は、これら不正プログラムに関連する“特定の人物”または“組織の名前”を示していると推測されている。

《冨岡晶》

特集

この記事の写真

/