iBeaconはどんなデータをやり取りしているのか?……その仕組みとセキュリティ

ブロードバンド

その他

注目記事

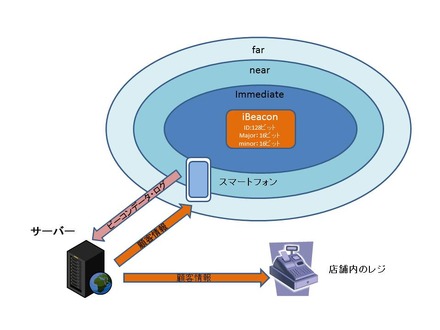

最後にセキュリティについても述べておこう。以上のようにビーコン本体は、自分の情報を周囲にブロードキャストしているだけで、本体がサーバーやインターネットに接続されているわけではない。スマートフォンがビーコンからの情報をが受信して、店舗のどこにいるかを判断し、クーポン発行やポイント付与などのしかるべき処理をしている。つまり、ビーコンが顧客の情報や行動履歴を収集しているわけではない。端末が、ビーコンの情報を元にサーバーに行動履歴などを送信しているのだ。

したがって、顧客側がiBeaconに対してセキュリティ対策を考えるなら、ビーコン本体ではなく、自分のスマートフォンやアプリのセキュリティを考えなければならない。これは、iBeaconのアプリに限らず、すべてのスマートフォンアプリにいえることだ。逆にいえば、自分の行動履歴や個人情報をあまり企業に渡したくないなら、スマートフォンの設定で位置情報やID送信を制限したり、アプリの利用規約やサービス提供会社のプライバシーポリシーなどをチェックし、適切な設定をすることが重要となる。それでも気になる人はBLEやiBeaconのアプリをインストールしなければよい。

店舗や企業側は、顧客に不要な心配や懸念を与えないように、iBeaconそのものはデータを収集したりする機能がないことを顧客に周知することが重要だろう。そして、アプリについては利用規約やプライバシーポリシー、収集している情報の種類の明記、利用目的の明記などの周知、徹底が求められる。とくに、収集したライフログなどを自社サービス以外に利用する場合は、事前の承認とオプトアウトできる方法を用意しておく必要がある。これらの対策は、iBeacon利用に限った問題ではないことも付け加えておく。

■iBeaconで注意すべきは偽ビーコンやなりすまし

iBeaconを利用する場合に、店舗や企業がセキュリティ上、注意しなければならない点もある。それは偽ビーコンによるポイントやクーポンの偽造対策だ。前述したようにビーコンはID情報などを送信しているだけのデバイスだ。それもBluetoothという標準化されたオープンなプロトコルによって送信されている。ちょっと知識がある人間なら、自分のスマートフォンでそれを読み取るアプリはすぐに作れる。ビーコンのデータを受信して読み取る処理は、正規のアプリケーションで必要な処理なので、SDKやサンプルプログラムなども公開されている。

悪意のある人間が、取得したビーコン情報をもとに、偽のビーコンを作れば来店しなくてもポイントを取得できたり、クーポンや割引券を得ることができたりする。割引券などは商品が売れれば店舗側としては大きな被害にはならないかもしれないが、限定品や限定クーポン、来店ポイントの不正取得は無視できないだろう。正規の顧客に対しても不公平となるため、偽ビーコンの対策は必要である。

■偽ビーコンの対策

偽ビーコンの基本的な対策は、UUIDの暗号化が考えられる。暗号化していれば、ID情報を受信されIDを解読されるなりすましの防止に役立つ。UUIDの暗号化には、乱数やMACアドレスだけで決まるものを利用しないことも重要だ。乱数の場合、もしハッキングされ利用されたとしても、値の衝突が偶然なのか意図されたものなのかを証明できない。MACアドレスだけで決まるIDは、簡単にハッキングされてしまうだろう。もちろんどの方式でも衝突の可能性はあり、ハッキングの完全な防止はむずかしいが、対策をするしないはチップベンダーやアプリ開発者のポリシーによる。

UUID、メジャーコード、マイナーコードなどビーコンが出す情報についても、勝手な書き換えができないようなアクセス制御の仕組みも必要だ。これは外部の人間に勝手にIDを書き換えられることを防ぐ意味もあるが、システムの管理上、違う店舗が別の店舗のビーコン情報を勝手に(故意、事故、ミスを含めて)操作できなくする意味もある

店舗によっては、ビーコンデバイスを購入せず、iPhoneやiPod touchなどを利用している例もあると聞く。確かに、Bluetooth 4.0に対応したOS、デバイスなら適切なアプリをインストールすればビーコンになれるのだが、設置場所によってはいたずらされたり、盗まれたりするかもしれない。また、余計な機能やアプリが動いているデバイスはそれだけ攻撃ポイントがあると考えなければならない。ビーコンは専用のモジュールを使うことが必須といってよい。

iBeaconはうまく使えば店舗やECサイトへの新しい導線を作ったりビジネスに役立てることが可能だが、効果的に利用するには、ここで解説した、端末側の設定、ビーコン側の設定や管理についてセキュリティの視点からも注意してほしい。

※[お詫びと訂正]初出時の記述において一部誤りがございました。ここにお詫びし、訂正いたします。

特集

この記事の写真

/