マカフィー、3月に発生した韓国ターゲットのDDoS攻撃を分析

ブロードバンド

セキュリティ

注目記事

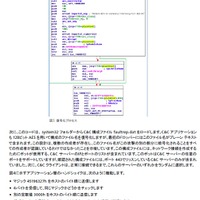

このDDoS攻撃は、韓国政府や軍部、民間の主要インフラ、在韓米軍などに関連したサイトをターゲットにしたもの。この攻撃は、韓国の侵害されたホストを利用するボットネットアーキテクチャによるもので、韓国政府のWebサイトだけでなく、在韓米軍(USFK)のネットワークもターゲットにしていた。

この攻撃ではまずホストを侵害する。最初の侵害は、ホストに悪質なコードを配置するように設計された手法を用いて行われており、ソースの一つのとして、韓国のファイル共有サイトが考えられるという。ホストがボットに感染すると、そのホストはリモートのC&Cサーバによって制御される。同社は、ターゲットとして予め侵害されたと考えられるホストから、異なる地域に分散されていた複数のC&Cサーバを検出。今回の攻撃は、様々なC&Cサーバによって制御された大量のボットを利用して行われた可能性があるという。

同社は今回の攻撃に関して、攻撃対象が比較的限定されていることなどから、韓国政府や重要インフラ企業のセキュリティ事件に対する対応能力を試すために実行された演習であった可能性があるとしている。

《RBB TODAY》

特集

この記事の写真

/